Man In The Middle Attack

Kegiatan bertukar informasi kian mudah dengan adanya perkembangan teknologi. Namun, perlu disadari bahwa semakin mudah dilakukannya pertukaran informasi, maka semakin rentan pula terjadinya penyerangan terhadap pertukaran informasi yang dilakukan. Artikel ini akan membahas bagaimana terjadinya salah satu teknik penyerangan, yakni Man-In-The-Middle Attack yang dilakukan terhadap pertukaran informasi.

Kegiatan bertukar informasi kian mudah dengan adanya perkembangan teknologi. Namun, perlu disadari bahwa semakin mudah dilakukannya pertukaran informasi, maka semakin rentan pula terjadinya penyerangan terhadap pertukaran informasi yang dilakukan. Artikel ini akan membahas bagaimana terjadinya salah satu teknik penyerangan, yakni Man-In-The-Middle Attack yang dilakukan terhadap pertukaran informasi.

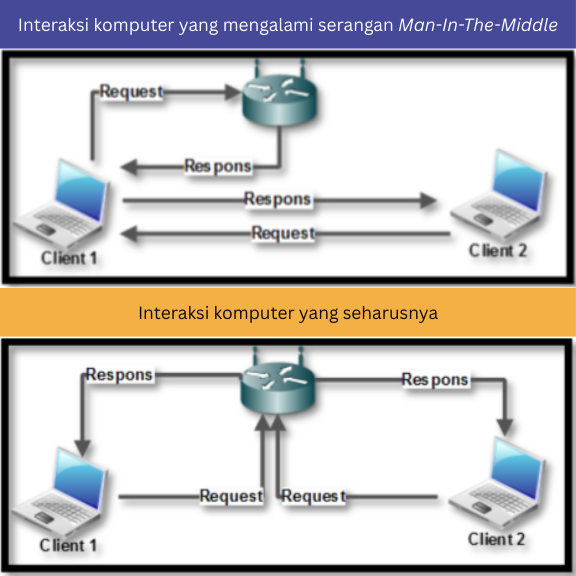

Konsep dasar dari Man-In-The-Middle Attack adalah penyerang berada di antara interaksi yang dilakukan oleh dua pihak yang saling bertukar data tanpa disadari oleh kedua pihak yang saling berinteraksi tersebut. Serangan ini tentu berbahaya karena pelaku penyerangan dapat melihat, melakukan perubahan, maupun mengontrol data yang dikirimkan sebelum sampai ke pihak penerima.

Gambar di atas menunjukkan perbandingan interaksi komputer yang mengalami penyerangan dengan teknik Man-In-The-Middle dan interaksi komputer yang seharusnya terjadi tanpa adanya penyerangan.

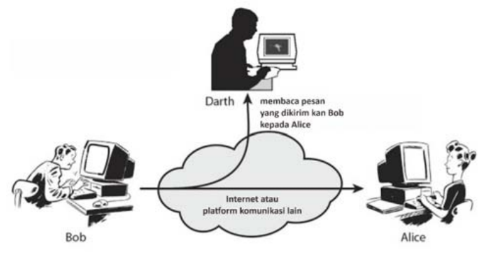

Gambar berikut merupakan contoh dari terjadinya Man-In-The-Middle Attack dimana interaksi yang dilakukan oleh Bob dan Alice yang disadap oleh Darth. Dapat dilihat bahwa pesan yang dikirim oleh Bob dapat dibaca oleh Darth atau si penyerang. Darth juga dapat mengubah pesan tersebut sebelum sampai ke Alice tanpa sepengetahuan Alice bahwa pesan tersebut telah diubah oleh Darth. Alice akan mengira bahwa pesan tersebut dikirim langsung oleh Bob.